¿Alguna vez se ha preguntado cómo puede llegar a una computadora malware, spyware, scareware, crapware u otro software no deseado? Primero, ilustraremos con qué facilidad se puede infectar su sistema y luego le mostraremos cómo limpiarlo.

Nuestro sistema de ejemplo, que ejecuta Windows 7, se configuró desde el punto de vista del peor de los casos: alguien que solo estaba interesado en acceder rápidamente a todas las «cosas divertidas» de Internet sin ninguna preocupación por la seguridad personal o informática.

Recién instalado: pre malware

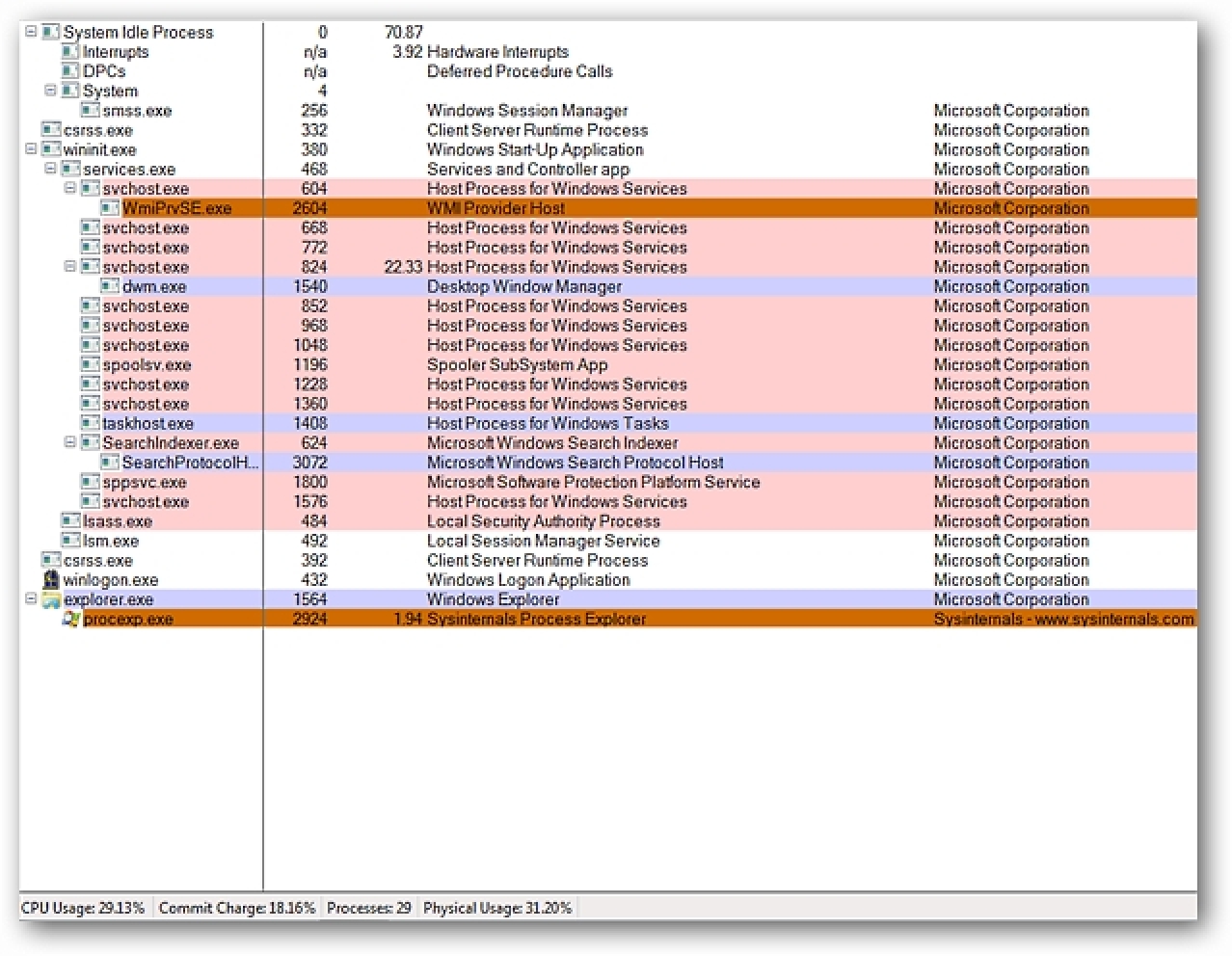

Aquí puede ver la cantidad de procesos (y el tipo) que se estaban ejecutando en nuestro sistema Windows 7 recién instalado. La instalación era tan reciente que la única protección que tenía este sistema era el Firewall de Windows y Windows Defender para mantener a raya a las hordas de malware y virus.

Cómo ingresan algunos programas maliciosos en su computadora

El software malicioso, el software espía y otro software basura ingresa a su computadora por varias razones:

- Instalaste algo que realmente no deberías tener, de una fuente no confiable. A menudo, estos incluyen protectores de pantalla, barras de herramientas o torrents que no escaneó en busca de virus.

- No prestó atención al instalar una aplicación «confiable» que incluye crapware «opcional».

- Ya ha logrado infectarse y el malware instala aún más malware.

- No está utilizando una aplicación antivirus o antispyware de calidad.

Cuidado con los insidiosos crapware incluidos

Nota del editor: Uno de los mayores problemas recientemente es que los creadores de software popular se siguen vendiendo, e incluyen crapware «opcional» que nadie necesita o quiere. De esta manera, se benefician de los usuarios desprevenidos que no son lo suficientemente expertos en tecnología como para conocer mejor. Deberían estar avergonzados.

En nuestro sistema de ejemplo, instalamos Digsby Messenger, una aplicación de «reputación» muy popular. Esta era la versión de instalación normal y, como puede ver en las siguientes capturas de pantalla, hay intentos de que instale software no deseado o haga cambios «no tan buenos» en su computadora. Si una persona no tiene cuidado, su sistema se infecta.

Aquí puede ver el intento de agregar «My.Freeze.com Toolbar» a su (s) navegador (s) … ¡definitivamente no es bueno! Tenga en cuenta que, si bien indica que el software puede eliminarse más tarde, algunas personas pueden 1.) No darse cuenta (falta de atención), 2.) Tener demasiada prisa por instalar el software para darse cuenta, o 3.) No estar familiarizado o cómodo con la eliminación del software después de que ya esté instalado en su sistema.

El verdadero truco con Digsby (y otro software que está configurado con el mismo estilo de instalación) es que al hacer clic en «Rechazar» aún se permite que la instalación de Digsby continúe. Pero, ¿puede imaginarse cómo pueden terminar las cosas para aquellas personas que pueden pensar o creer que la única forma de instalar Digsby o un software similar es haciendo clic en «Aceptar»? ¡Tiene un estilo realmente engañoso!

Nota: Para obtener más información, lea nuestro artículo sobre evitando crapware al instalar Digsby.

Un intento muy obvio de hacer de «My.Freeze.com» la nueva página de inicio de su (s) navegador (s). Una vez más, el dilema «Rechazar» versus «Aceptar» combinado con una opción de selección de marca de verificación …

Si tiene muchos programas que intentan instalar software de «valor agregado» como este en su sistema, rápidamente encontrará que la mayoría (o todos) de los recursos de su sistema operativo están siendo usados por malware (es decir, procesos en segundo plano). También es probable que descubra que tendrá una respuesta del navegador inestable o muy lenta, y es probable que se vea comprometida la seguridad de su computadora y su personal.

¿Con qué rapidez se puede infectar un sistema?

Solo tomó 2.5 horas alcanzar el nivel descrito en nuestro artículo … simplemente navegar donde sea que «lo que pareciera interesante o diferente», descargar cosas como protectores de pantalla, aplicaciones para compartir archivos e instalar software cuestionable de anuncios.

Las posibilidades de infectarse con virus o malware eran bastante altas con poca o ninguna protección o previsión sobre lo que se instaló o para los sitios web visitados. Las búsquedas de varias imágenes «menos que deseables», protectores de pantalla, hacer clic en anuncios, etc. hicieron que fuera muy fácil encontrar problemas … quizás la mejor manera de expresarlo es que fue muy fácil encontrar problemas para encontrar nuestro sistema de ejemplo.

Aquí puede ver una captura de pantalla del escritorio de nuestro sistema de ejemplo. Tenga en cuenta que hay iconos para programas de intercambio de archivos, programas anti-malware falsos, iconos para varios protectores de pantalla, sitios web menos agradables (posibles vectores de infección adicionales) y una bailarina virtual. ¡Nada bueno aquí!

Aquí hay un vistazo al menú Inicio … observe que parte del malware tiene atajos obvios en la carpeta de inicio, pero había muchos en nuestro sistema de ejemplo que no se mostraban en esta carpeta.

Un vistazo rápido a la abundancia de barras de herramientas que plagan Internet Explorer 8 … en este punto, el navegador ya estaba teniendo algunos problemas para iniciarse correctamente (muy lento), algunos episodios de fallas y se habían producido algunos secuestros del navegador.

Al echar un vistazo a la ventana de desinstalación del programa, se muestra una variedad de malware y tipos de software no deseados que estaban en nuestro sistema de ejemplo.

Nota: Estos son los que realmente se molestaron en incluir una entrada en el Registro de desinstalación.

Un buen vistazo al scareware

¿Qué es el scareware? Es un software que, una vez instalado en su sistema, intentará engañarlo haciéndole creer que tiene un sistema altamente infectado con un número muy alto de infecciones encontradas. Estos programas le molestarán constantemente para que se registre y compre el software para limpiar su sistema informático.

Aquí puede ver dos ejemplos de scareware muy conocidos. SpywareStop y AntiSpyware 2009. No se sorprenda si nota que estos dos softwares «separados» parecen ser extremadamente parecidos en apariencia, estilo y funcionamiento. Son exactamente iguales … el mismo lobo, solo diferentes pieles de oveja. Esta es una práctica común para mantenerse a la vanguardia del software anti-malware y antivirus legítimo y no ser eliminado antes de ser comprado por usuarios de computadoras desprevenidos.

Un buen vistazo a las dos pantallas que aparecían cada vez que iniciamos nuestro sistema de ejemplo … absolutamente ninguna duda en «recordarnos» cuán infectada estaba nuestra computadora y que deberíamos registrar el software ahora. ¡¡Asqueroso!!

Nota: El sitio web de SpywareStop nos fue presentado por cortesía de un secuestro del navegador… y por supuesto, nos animaron a instalarlo.

La ventana principal de SpywareStop … Oh, tan rápido para intentarlo y animarle a eliminar las infecciones.

La ventana emergente de la bandeja del sistema para SpywareStop …

¿Cómo se verían las cosas si alguien registrara el software y lo comprara? El registro comienza con una solicitud de información básica, incluida una dirección de correo electrónico. Lo más probable es que las direcciones recolectadas de esta manera se vendan a los spammers … la posibilidad de un ingreso adicional sin duda tendrá un atractivo.

Tenga en cuenta que hay disponibles servicios y software adicionales. No hay nada como una oportunidad para ganar dinero aún más fácil una vez que tienen a alguien tan adentro … y, por supuesto, puede usar su tarjeta de crédito. Qué conveniente para ellos …

El siempre maravilloso primo de SpywareStop… el infame AntiSpyware 2009 (también muy conocido con la designación de 2008).

Y la maravillosa ventana emergente de la bandeja del sistema para AntiSpyware 2009… ¡la diversión nunca se detiene!

¿Qué pasa con el registro para este? Eche un vistazo a estas dos capturas de pantalla y compárelas con las dos que se muestran arriba. Hay tan poca diferencia … otra señal más de que se trata de programas scareware idénticos con interfaces de usuario modificadas y sitios web alternativos.

¡Que agradable! ¡Más software adicional disponible para que lo compre y la capacidad de usar esa tarjeta de crédito y PayPal!

Algunas otras cosas que vienen con malware

Aquí hay otra característica irritante de algunos programas maliciosos. Bonitas ventanas emergentes que te acosan para que realices encuestas o realices otras cosas. Este fue un «regalo» adicional de uno de los programas instalados en nuestro sistema de ejemplo.

Una mirada a los procesos que se ejecutan después de la infección

Compare la captura de pantalla de los procesos en ejecución que se muestran al principio del artículo y luego los procesos en ejecución que se muestran aquí. Ya puede ver un aumento significativo. ¡No es bueno para ti ni para tu computadora!

Conclusión

Si bien nada súper horrible llegó a nuestro sistema de ejemplo en esas 2.5 horas, todavía es fácil ver qué tan rápido un sistema puede comenzar a convertirse en un desastre. ¡Imagínese un sistema que ha estado expuesto durante un período de tiempo mucho más largo y está muy infectado! El mejor enfoque es evitar problemas desde el principio. Pero si usted o alguien que conoce tiene un sistema infectado, eche un vistazo a nuestra próxima serie sobre cómo eliminar malware de una computadora infectada.

Nota: Para cuando finalizó el breve «período de infestación» en nuestro sistema de ejemplo, el Firewall de Windows, Windows Defender y la Configuración de seguridad para Internet Explorer se habían 1.) Desactivado o 2.) Configurado al mínimo posible. ajustes. Además, no se instaló ningún software antivirus o antimalware legítimo. Este sistema quedó totalmente desprotegido a cambio de la denominada “rapidez y comodidad”.

Siguiente: Eliminar el software espía

Estén atentos, ya que mañana le mostraremos cómo limpiamos la computadora llena de basura con Spybot Search & Destroy. Y luego, más adelante esta semana, mostraremos qué tan bien se desempeñaron Ad-Aware y MalwareBytes contra el mismo conjunto de software espía.